Kursmerkmale

- workspace_premium Teilnahmebescheinigung von TÜV Rheinland

- calendar_month Zugriffsdauer: Unbegrenzter Zugriff

- trending_up Kursniveau: Einsteiger

- timelapse Lernumfang: 5 Std. 30 Min.

- language Sprache: deutsch

- fingerprint Kurskennung: 1Bgn9Gmeqx

Kursübersicht

Über den Online-Kurs

Ziel dieses Lernprogrammes ist die Vermittlung grundlegender Kenntnisse zur sicheren Nutzung von Informations-und Kommunikationstechnologien (IKT) im täglichen Umgang mit PCs und Tablets. Im Kurs lernst Du geeignete Maßnahmen zur sicheren Verbindung mit Netzwerken, zu mehr Sicherheit beim Arbeiten im Internet und zur richtigen Handhabung von Daten. Themenschwerpunkte sind dabei insbesondere der Schutz Deiner Identität im Internet, der Schutz des eigenen Computers vor unberechtigten Zugriffen durch den Einsatz von Virenscannern und Firewalls und die sichere Kommunikation im Internet.

Zum Thema Kommunikation werden vor allem sicherheitsrelevante Aspekte bei der Verwendung von E-Mail oder Instant Messaging Diensten behandelt. Darüber hinaus bietet dieser Kurs Empfehlungen zur Sicherung Deiner persönlichen Daten, zur geeigneten Aufbewahrung gesicherter Daten und zur Wiederherstellung von Daten im Notfall.

Nutzen

- Nach Abschluss dieses Kurses hast Du die nötigen Grundlagenkenntnisse im Umgang mit Informations- und Kommunikationstechnologien (IKT) erlernt und weiss, vorauf zu achten ist.

- Das Lernprogramm IT-Sicherheit basiert auf dem Syllabus des gleichnamigen ECDL Moduls und deckt dessen Inhalte vollständig ab.

Zielgruppe

Der Kurs richtet sich an alle, die mit Informations- und Kommunikationstechnologien arbeiten.

Vorkenntnisse (empfohlen)

- Computer-Grundlagen

- Online-Grundlagen

- Textverarbeitung

Inhalte

Datensicherheit am Computer

- Allgemeine Bedrohungen und Merkmale der Datensicherung

- Datensicherung in Theorie und Praxis

- Endgültiges Löschen von Daten

Mit Netzwerken verbinden

- Grundlagen der Netzwerktechnologie

- Netzwerksicherheit und Passwörter

- Malware und sonstige Gefahren

- Antivirenprogramme in Theorie

- Firewall in Theorie und Praxis

Sichere Webnutzung

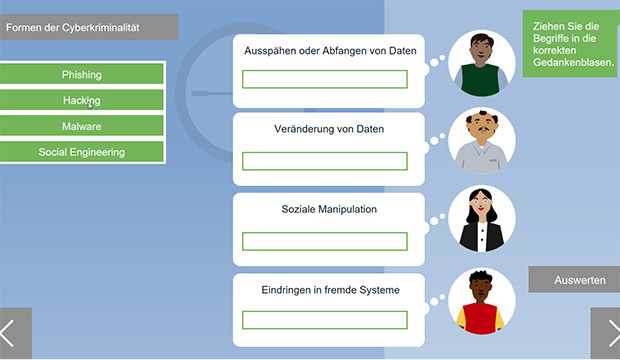

- Cybercrime und Sicherheit

- Cookies in Theorie und Praxis

- Sicherheitsrelevante Browsereinstellungen

Kommunikation im Internet

- Sicherer Umgang mit E-Mails

- Merkmale und Gefahren durch Phishing

- Richtiger Umgang mit Instant Messaging

- Richtiger Umgang mit sozialen Netzwerken

- Richtiger Umgang mit Social Engineering

- Probleme mit Identitätsdiebstahl

Datensicherheit im Unternehmen

- Datensicherheit und rechtliche Aspekte

- Hacking, Cracking und Co.

- Arbeiten mit Strategie

- Zugriffssicherung als Datenschutz

- Verschlüsseln von Daten mit Hilfe von Windows

- Kennwortschutz für Dateien

Mobiles Arbeiten

- Grundlagen von drahtlosen Netzwerken

- Einen WLAN-Router konfigurieren

- Mit drahtlosen Netzwerken verbinden

- Arbeiten mit persönlichen Hot Spot

- Mobiles Arbeiten

Übersicht der Lerninhalte

IT-Sicherheit (Syllabus 2.0)

-

IT-Sicherheitextension Interaktiver Inhalttimelapse 5 Std. 30 Min.

Bewertungen

Gesamtbewertung

Rezensionen

von {{ rating.user.display_name }} am {{ rating.created_at | formatDate }}

Kommentare und Fragen zum Kurs

Du hast noch inhaltliche Fragen zum Kurs? Du möchtest Dir ein genaueres Bild vom Ablauf machen? Egal ob Du Deine eigenen Erfahrungen mit der Lerngemeinschaft teilen möchtest oder vorab Rückfragen zu einzelnen Inhalten hast: Beteilige Dich einfach an den Diskussionen mit anderen Lernenden zu diesem Kurs.